Normes de Sécurité pour Protéger les Voitures Intelligentes des Cyberattaques

Avec l'essor des voitures intelligentes, une question cruciale se pose : comment assurer leur sécurité face aux cybermenaces ? Chaque véhicule moderne est désormais une plateforme technologique sophistiquée, développée pour communiquer, apprendre et évoluer. Pourtant, cette connectivité ouvre la porte à une multitude de vulnérabilités et à des risques de cyberattaques. Ces menaces, loin d'être futuristes, sont bien réelles. Les hackers exploitent des failles dans le code, ciblant des systèmes mal protégés plutôt que de simplement briser des fenêtres. Cet article se penche sur les normes et réglementations essentielles qui régissent la cybersécurité automobile, en s'appuyant sur des exemples concrets et des exigences impératives pour les professionnels de l'industrie.

Les Lois et Normes régissant la Sécurité des Voitures Connectées

Plongée dans le monde des réglementations : les lois qui guident la sécurité des voitures connectées ont évolué avec l'augmentation des cybermenaces. Autrefois, ces normes réagissaient essentiellement aux incidents. Aujourd'hui, elles imposent des critères de sécurité rigoureux pour garantir une protection maximale des utilisateurs.

La norme ISO/SAE 21434, par exemple, se présente comme un véritable pilier de la cybersécurité automobile. Elle encadre l'intégration de la sécurité dans chaque composant du véhicule, allant des unités de contrôle électronique (ECU) aux capteurs. Ces exigences comprennent des analyses de menaces, une évaluation des risques et des mesures de cybersécurité basées sur des preuves.

- Analyse des menaces : Identifier les potentiels points faibles.

- Évaluation des risques : Mesurer l'impact potentiel des cyberattaques.

- Mesures de cybersécurité : Implémenter des protocoles pour éviter les intrusions.

- Sécurité tout au long du cycle de vie : Assurer des mises à jour et un suivi des systèmes.

Le cadre UNECE WP 29, établi par la Commission économique pour l'Europe des Nations Unies, apporte une dimension supplémentaire en introduisant des systèmes de gestion de la cybersécurité certifiés. Non seulement ces réglementations visent à contrôler la conformité à des normes élevées, mais elles représentent aussi un engagement collectif des états membres pour garantir la sécurité des utilisateurs. En 2020, le Forum mondial pour l'harmonisation des règlements concernant les véhicules a renforcé ces normes, rendant la conformité obligatoire dans plus de 50 pays.

Il est impératif pour les fabricants de veiller à une conformité continue avec des audits réguliers et des mises à jour des systèmes de gestion. En cas de non-conformité, un véhicule ne pourra obtenir son approbation sur le marché, ce qui peut entraîner des pertes financières considérables.

Comprendre le Système de Gestion des Mises à Jour Logicielles

Aujourd'hui, un aspect crucial de la sécurité des véhicules intelligents réside dans la gestion des mises à jour logicielles (SUMS). Avec la dépendance accrue aux mises à jour Over-The-Air (OTA), garantir la sécurité de ces mises à jour devient une priorité majeure. Un système de mise à jour logiciel efficace doit inclure des mécanismes d'authentification, des historiques de mises à jour enregistrés, et des options de rétrogradage au cas où une mise à jour s'avérerait défaillante.

Les exigences de sécurité autour de ces mises à jour se traduisent par un besoin accru d’authentification des mises à jour. Chaque mise à jour doit être validée en temps réel pour prévenir toute interruption des systèmes critiques, tels que les freins ou le contrôle de traction. Une mise à jour mal configurée peut provoquer des accidents catastrophiques.

| Exigence | Description |

|---|---|

| Authentification des mises à jour | Garantir que seules les mises à jour autorisées et vérifiées soient installées. |

| Historique des mises à jour | Maintenir un enregistrement complet de toutes les modifications apportées. |

| Options de rétrogradage | Permettre au système de revenir à une version antérieure en cas de problème. |

| Validation en temps réel | S'assurer que les mises à jour ne compromettent pas la sécurité du véhicule. |

Dans un écosystème automobile en constante évolution, chaque acteur doit s’assurer que ces mises à jour ne deviennent pas des portes d'entrée pour les cybercriminels. Effectivement, la cybersécurité ne peut plus être considérée comme un simple ajout à la fin du processus de développement ; elle doit être intégrée dès la conception.

Les Menaces Cybersécurité Face aux Véhicules Modernes

Les cyberattaques ne sont pas des scénarios d'anticipation, mais une réalité qui compromet la sécurité des véhicules intelligents. Les statistiques parlent d'elles-mêmes. En 2022, une voiture Tesla a été remarquablement désactivée à distance. En 2023, des flottes commerciales ont subi des cyberattaques par ransomware. En 2024, des hackers ont accédé au système de freinage via le système d'infotainment du véhicule. L'urgence d'une gestion rigoureuse des risques de cybersécurité a donc été démontrée dans ces incidents.

- Bluetooth et Wi-Fi : Des connexions non sécurisées peuvent permettre des intrusions indésirables.

- Serveurs télématiques insuffisamment protégés : Un accès non autorisé peut entraîner la neutralisation des systèmes essentiels.

- Systèmes CAN bus non protégés : Des données sensibles peuvent être interceptées par des attaquants.

- Outils de diagnostic malveillants : Exécution de code non voulu sur le véhicule.

- Injection dans la chaîne d'approvisionnement : Un fournisseur compromis peut exposer un vaste réseau de véhicules.

Chacune de ces menaces possède une contre-mesure intrinsèquement liée aux normes de cybersécurité en vigueur. Les entreprises doivent donc faire preuve de vigilance et d’innovation pour se prémunir contre ces dangers. À ce titre, un audit de la chaîne d'approvisionnement est une démarche primordiale pour s'assurer que chaque composant est sécurisé.

Gestion des Risques à Travers le Cycle de Vie des Véhicules

ISO/SAE 21434 pose une pierre angulaire en insistant sur la gestion des risques à chaque étape du cycle de vie d’un véhicule. Cela comprend la conception, la fabrication, l'exploitation et la mise hors service. Un véhicule ne peut se permettre d'ignorer la cybersécurité à cette échelle : les voitures évoluent comme un logiciel, et les menaces émergent presque tous les mois.

- Conception : Intégrer des éléments de sécurité dès le départ.

- Test : Valider la résilience à une attaque.

- Fabrication : Protéger le micrologiciel et les modules.

- Exploitation : Surveiller les écarts de comportement de la flotte et appliquer des mises à jour.

- Mise hors service : Assurer l'effacement sécurisé des données.

Cet approche holistique vise à garantir que la cybersécurité reste une priorité tout au long de la vie du véhicule. Aucun correctif à un moment donné ne suffira ; une vigilance continue et un engagement envers l'amélioration perpétuelle sont requis. En fonction de la rapidité d’évolution des techniques de piratage, la résilience doit devenir un mantra chez tous les acteurs de l’industrie.

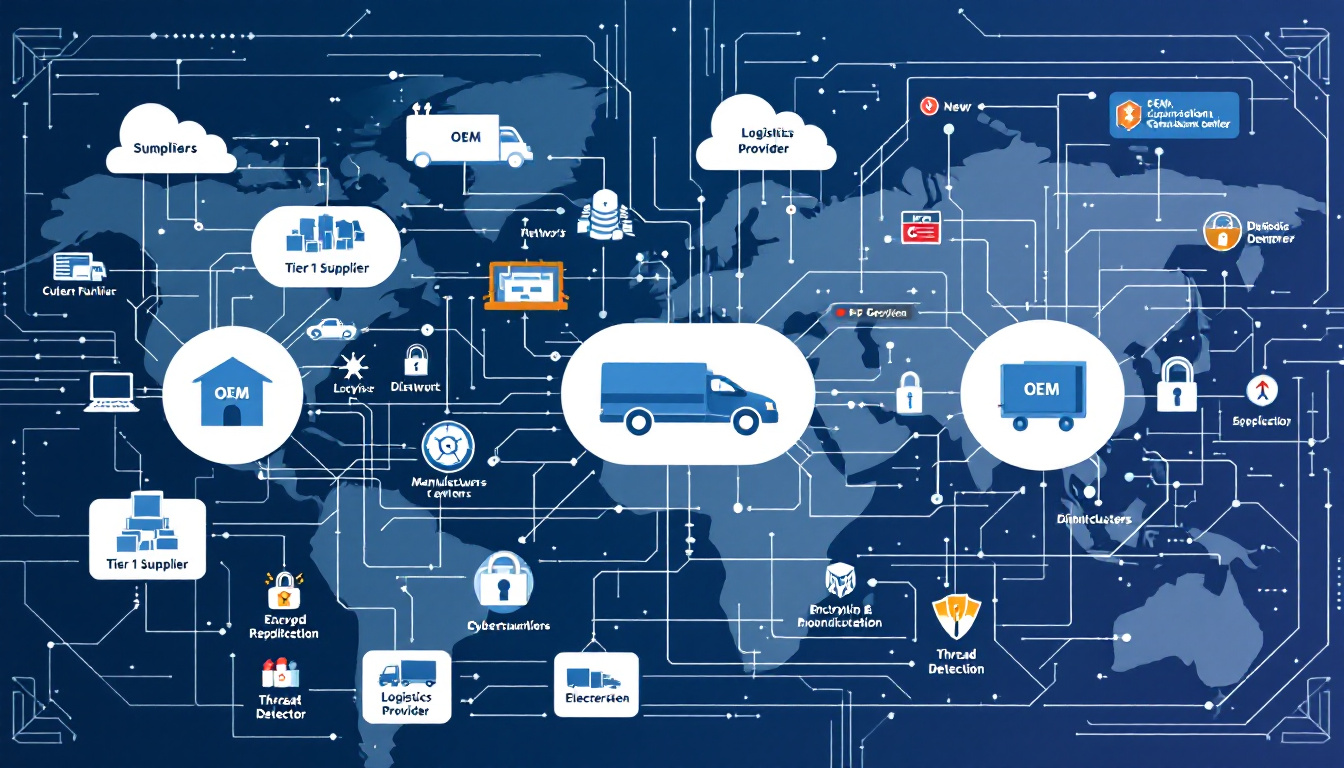

Les Enjeux de la Chaîne d'Approvisionnement et le Règlement à l’Épreuve des Cybermenaces

Dans le secteur automobile moderne, une voiture se compose de plus de 30 000 pièces. Cela signifie que chaque fournisseur est un potentiel point de défaillance en matière de sécurité. Dès lors, la cybersécurité doit s'étendre à l'ensemble de la chaîne d'approvisionnement. Les mesures robustes incluent la validation des logiciels tiers, l’audit des fournisseurs et des politiques de sécurité rigoureuses au moment de l’intégration.

Les règles de preuves exigent que les entreprises témoignent d'une démarche proactive. Les régulateurs attendent des preuves d'actions enregistrées pour toute modification, couplées à des capacités de retrait, sécurisant ainsi la gestion des incidents. Un manque de documentation ou une validation inappropriée peut entraîner des audits ou des rappels défavorables.

| Risque | Mesure de Mitigation |

|---|---|

| Fournisseur compromis | Système d'audit rigoureux et validation des fournisseurs. |

| Non-conformité réglementaire | Vérifications régulières et correctives en place. |

| Incidents de sécurité | Protocole d'intervention rapide et de récupération des systèmes. |

| Manque de traçabilité | Intégration de systèmes de suivi des actions et des mises à jour. |

Les cybermenaces ne devraient jamais être prises à la légère. La cyberdéfense est essentielle non seulement pour protéger les données, mais aussi pour préserver la vie humaine sur nos routes. La mise en oeuvre d'une approche systématique et intégrée garantira que chaque acteur contribue à un environnement de mobilité plus sécurisé.

Si vous souhaitez lire d'autres articles tels que Normes de Sécurité pour Protéger les Voitures Intelligentes des Cyberattaques, consultez la catégorie News.

Leave a Reply

Articles relatifs